Ab 2027 wird „Security by Design“ durch den Cyber Resilience Act (CRA) für vernetzte Geräte zur Pflicht. Doch für viele Entwickler stellt sich die Frage: Wie setzen wir das auf ressourcenbeschränkten Systemen um? Standard-Microcontroller einfach ins Netz zu hängen und auf reines TLS zu vertrauen, reicht bei kritischer Infrastruktur oft nicht mehr aus. Gleichzeitig fressen klassische VPN-Lösungen wie IPsec bei kleinen MCUs viel zu viel RAM.

💡 Die Herausforderung: RAM-Hunger vs. Sicherheit

Klassische TCP-Stacks ohne zusätzliche Verschlüsselungsebene sind ein massives Risiko. Werden Sicherheitslücken im Stack bekannt, ist das gesamte Gerät kompromittiert. IPsec ist zwar sicher, aber für die typische Firmware-Umgebung oft zu komplex und speicherintensiv.

🔧 Die Lösung: Ein schlanker WireGuard-Stack

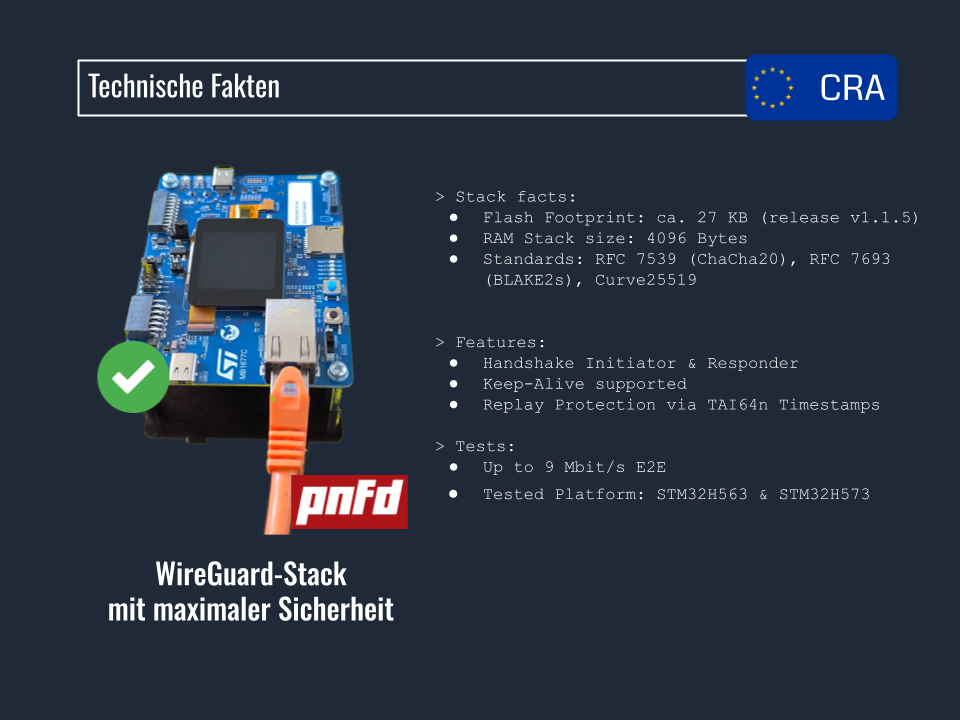

Die Antwort liegt in einem ressourcenschonenden WireGuard-VPN-Tunnel direkt auf dem RTOS. Ich habe hierfür einen Custom-Stack entwickelt, der speziell auf Effizienz getrimmt ist:

- Minimaler Footprint: Mein WireGuard-Stack für NetXDuo benötigt nur ca. 27 KB Flash!

- Performance: Durch moderne Kryptografie-Primitive bietet er hohe Geschwindigkeit bei geringer CPU-Last.

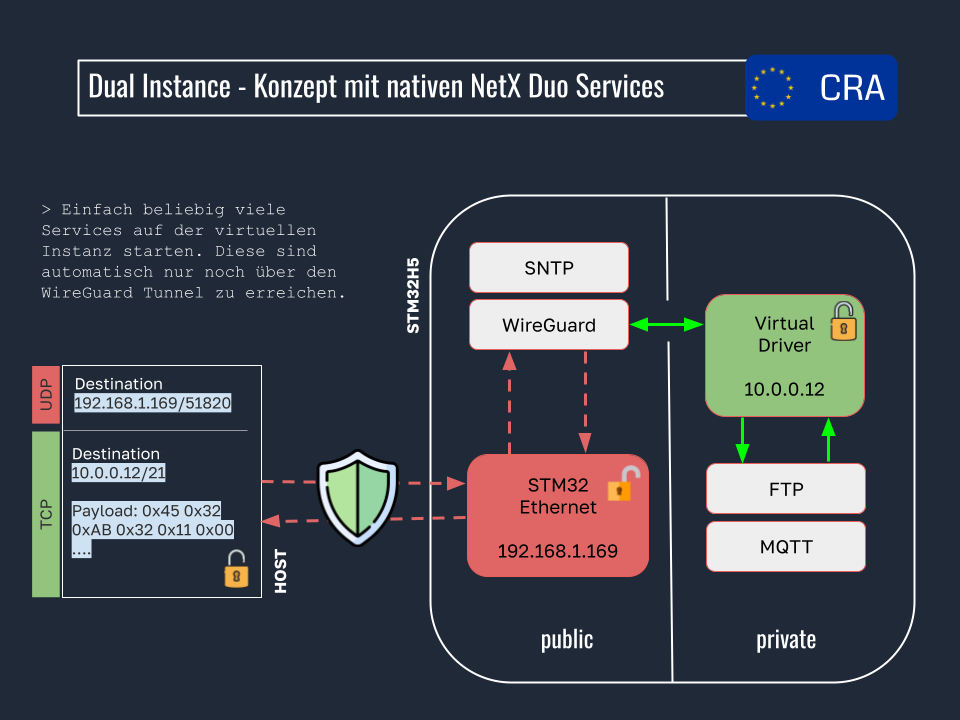

- Kapselung: Ein spezielles „Dual Instance“-Konzept auf dem STM32H5 sorgt in der Praxis für eine saubere Trennung der Netzwerk-Schnittstellen.

🚀 Fazit für 2027

Die CRA-Vorgaben rücken unaufhaltsam näher. Wer heute noch auf Legacy-Geräte ohne tiefgreifende Verschlüsselung setzt, wird 2027 ein Problem bekommen. Moderne Architekturen müssen Security auf Firmware-Ebene nativ mitdenken – ohne dabei das RAM-Budget zu sprengen.

Zurück zur Übersicht